…und das was ich schreibe auf dem eigenen Blog liegt.

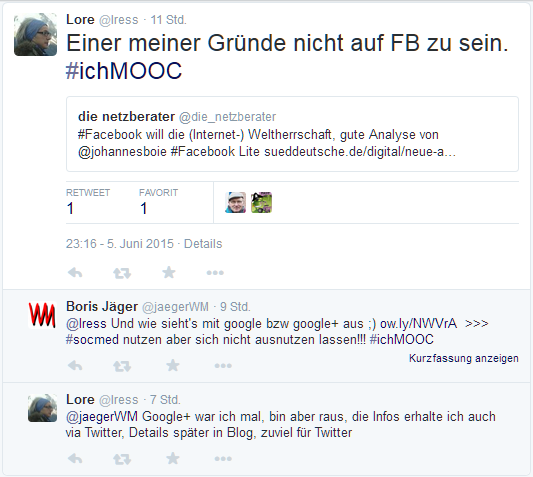

Auf Twitter habe ich mich zu einer Äußerung hinreißen lassen, die prompt eine Gegenfrage provozierte.

Link im Tweet: http://www.sueddeutsche.de/digital/neue-app-facebook-will-alternativlos-werden-1.2507384

Link im Tweet: http://www.sueddeutsche.de/digital/neue-app-facebook-will-alternativlos-werden-1.2507384

Warum ich die Nutzung „Sozialer Netzwerke“ auf ein Minimum beschränke:

„Soziale Netzwerke“ wie Facebook, Instagram, Flickr etc. sind nicht sozial. Es sind kommerzielle Plattformen, die damit Geld verdienen, dass die Nutzer ihre Daten hinterlassen. D. h., wir, die Nutzer, sind nicht die Kunden, sondern die Ware!

Die Geschichte meiner Internet/Social Media-Nutzung ist ständigen Änderungen unterworfen, in denen sich auch die technischen und sozialen Veränderungen der Umwelt/Gesellschaft wiederspiegeln.

Im Jahre 2000 habe ich meine erste (geschäftliche) Homepage gebastelt und mich durch den HTML-Code gewurschtelt. Es gab noch keine Plattformen wie WordPress.com, Blogger oder andere. D.h. ich wurde internet-sozialisiert mit der eigenen Webseite.

Und kann kam Web 2.0 und alle waren euphorisch. Toll, Kommunikation anstelle von statischen Webseiten, jeder kann Autor werden, alle lernen voneinander und miteinander, wunderbare Spielzeuge. Die Bildungslandschaft war allerdings äußerst träge und kam erste Jahre später zur Nutzung der Werkzeuge (und die Umsetzung hapert immer noch).

Mein erstes SoMe-Tool, das ich ernsthaft nutzte und noch nutze war Twitter. Facebook probierte ich auch aus, aber konnte mich nie so recht anfreunden damit, nutzte es zeitweise beruflich und verlies dann schnell die Plattform.

Warum?

Undurchsichtige AGBs, unklare Privatsphären-Einstellungen und außerdem „war es nicht mein Ding“, so ganz persönlich. Ich nutzte dann eine Weile Google+, da sich hier einige der Edu-Szene tummelten. Aber aus Zeitgründen habe sich die Aktivitäten dort eingestellt und auch den Google+-Account gelöscht.

Ich teste natürlich immer wieder neue Plattformen, einfach um auf dem Laufenden zu bleiben und weil es Spaß macht Neues zu erforschen. Zum Testen verwende ich irgendwelche Wegwerf-E-Mail-Adressen und versuche anonym zu bleiben

Ja, wir lassen uns alle, manche viel andere weniger, nicht nur durch SocialMedia-Plattformen, sondern durch Nutzung des Internets allgemein, ausnutzen. Kostenloses gibt es nicht! Leider ist das vielen nicht bewusst. Ich versuche meine Spuren zu minimieren und dazu gibt es viele einfache Möglichkeiten

- Browser zum Surfen: Firefox mit diversen Plugins wie BetterPrivacy, Disconnect sowie Löschen des Verlaufs und der Cookies bei jedem Schließen des Browsers.

- zeitweise auch Tor <https://www.torproject.org/>

- nicht automatisch bei Google einloggen und keine Google-Anwendungen nutzen, ab und zu wird das Google-Konto via Chrome überprüft.

- Zum Austausch von Dateien gibt es OwnCloud und FTP. Das ist natürlich nicht so schick, aber dafür auf dem eigenen Webspace. Dafür brauch ich kein Dropbox oder ähnliches. Auch Fotos, außen den privaten, sind nur auf meinem Webspace. Flickr ist mir zu groß, zu unübersichtlich. Außerdem sind meine Fotos und Reiseberichte für meine Freunde gedacht und ich will damit keine weltweite Aufmerksamkeit erzeugen.

- Vermeide das Einloggen in Plattformen via Twitter-Account. Das ist zwar praktisch, erleichtert aber ungemein die Profilbildung und das Tracking

- Und natürlich habe ich überall ein separates Passwort :-)

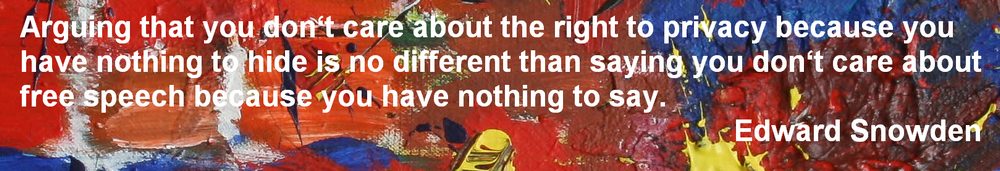

Ich habe nun mal gerne die Kontrolle über meine „Sachen“. Seit Snowden hat sich dies noch verstärkt. Ich würde gerne für eine SocialMedia-Plattform zahlen, wenn dies sicherstellen würde, dass meine Daten nicht verschachert und zur Profilbildung herangezogen würden.

Für mich käme daher auch keine dauerhafte Präsenz auf Blogger oder WordPresss.com in Frage, denn nur auf der eigenen Webpräsenz habe ich die Kontrolle über meine Inhalte.

Die Aussage, via Facebook kann ich mit den Kindern Kontakt halten, gilt nicht, das kann ich mit einer eigenen Webpräsenz, mit einem eigenen WordPressinstallation und z.B. Koken für Fotos genauso gut. Wenn ich das technisch nicht kann? Dafür gibts genügend HIlfe – frage mal deinen Nachbarn oder die VHS.

Beiträge zu diesem Thema werde ich ab jetzt mal zusammenstellen (natürlich hier auf dem Blog, auf einer speziellen Seite). Wobei ich für das temporäre Kuratieren von Inhalten, z.B. für Seminare oder Veranstaltungen auch Storify.com und SCOOP.IT genutzt habe. Dabei fällt mir noch ein Nachteil der Cloud-Plattformen ein: man vergisst manchmal. was dort so rumliegt.

Ich im Netz :

- https://www.loreress.de

- http://fotos.loreress.de

- http://www.dd-learn.de

- http://www.twitter.com/lress

- https://www.diigo.com/user/loreress (muss ich mal wieder aufräumen)

- https://storify.com/lress

Das Gesagte gilt für mich als Privatperson, das gilt nicht für Menschen, die beruflich im Netz unterwegs sind und Unternehmen.